COVID-19 sarà ricordato per molto tempo. Soprattutto per il raccapricciante conteggio dei deceduti – letteralmente “Caduti” in questa lotta batteriologica globale – ma anche per l’aumento esponenziale del digitale e dell’uso della tecnologia; per l’impegno profuso da parte di larghe fasce di popolazione prima restie a convertirsi all’uso dell’Informatica, per l’alfabetizzazione informatica indotta a ritmi serrati.

Di fatto lo smart working inteso, a seconda, come “lavoro intelligente” o “lavoro agile”, è stato per molti, e continua tutt’ora ad essere, una alternativa, l’unica probabilmente, per rimanere in contatto pur rispettando un rigido distanziamento sociale; per continuare a lavorare seppur segregati in casa; per conservare un minimo afflusso economico un minimo contatto con i clienti. Per altri è diventato addirittura uno stimolo a ricercare nuove forme di mercato – istuzione a distanza, consegna di semilavorati a domicilio, creazione di video – tutorial ad hoc, ecc.

Cercherò, dunque, di introdurvi al mercato globale dello smart working con una breve descrizione di quali sono i termini e i principali metodi utilizzati.

Cloud Computing

Molti conosceranno questa parola, la Nuvola. Usato, quando non abusato, frequentemente nel mondo commerciale per rendere luccicante una proposta. Per dar lustro a prodotti diversamente di scarso interesse.

Quando si parla di Nuvola, di Cloud Computing, bisogna sapere che non è un’invenzione degli ultimi anni. Personalmente ricordo che sottoscrissi il mio primo indirizzo @ a metà anni 90, era nel dominio @libero.it. Come che centra, c’entra, eccome, perchè le email e i server di posta elettronica sono di fatto dei Cloud: un server geolocalizzato in qualche posto nel mondo, ma raggiungibile da qualsiasi luogo, ovunque vi sia una connessione ad Internet. Non dimentichiamo neppure i servizi di “Internet Banking”, anch’essi in Cloud Computing. E questi, che sono solo degli esempi, esistono dalla notte dei tempi (dal punto di vista informatico). La vera rivoluzione, che ha visto la ribalta dei vari Facebook, Amazon, Google e, a ruota la Apple, la Microsoft e altri colossi che non sto qui ad elencare, è stata la disponibilità di enormi risorse HardWare in spazi relativamente ridotti (non si pensi solamente allo spazio di archiviazione di migliaia di Petabyte, ma anche all’immensa capacità di calcolo sviluppata in piccoli spazi). La disponibilità Hardware insieme all’aumento esponenziale di disponibilità di banda, di dorsali in fibra ottica, di pacchetti che da Milano raggiungono un Server in California in meno di 10 millisecondi, questo è il Cloud, il vero Cloud Computing.

Colaborative Working

In seguito all’aumento della disponibilità di dati e di banda Internet, sempre più frequentemente si è fatto ricorso al collaborative working, ossia la possibilità di lavorare in maniera, quasi, simultanea sui medesimi dati. A partire dal Cloud, inteso come archiviazione di dati nella Nuvola, molti colossi ed anche piccoli “provider” hanno trasformato gli storage di archiviazione in veri e propri punti di condivisione a partire dai quali l’utente, previa minima preparazione, è stato in grado di condividere con collaboratori i propri dati. Questo, prima di ogni altro, ha consentito un concreto sviluppo del concetto di Smart Working.

Sarebbe troppo lungo e fuori tema affrontare qui la genesi del collaborative working, della condivisione di dati in cloud, d’altronde chiunque abbia utilizzato “il mulo” (emule), “adumanza” (il suo sottoprodotto limitato all’interno della rete Fastweb) o “Mega Upload” sa di che cosa io stia parlando. Quello che importa, qui, è tracciare una mappa dell’origine dello smart working che ci porta diretti ad utilizzare lo studio di casa, o, più semplicemente, un’improvvisata scrivania nella camera dei propri figli, come ufficio da cui continuare a lavorare , quasi, come se si fosse in ufficio. Certo c’è una differenza sostanziale tra collaborative working e smart working, anche se, ai tempi del Coronavirus molti dei due aspetti si sovrappongono. Il collaborative working può permetterci di accedere ai nostri dati ovunque noi siamo, di condividerli con i nostri colleghi in tempo (pressochè) reale, di riunirci difronte ad un progetto e, oltre a modificarlo, di aggiungere o approvare note, di parlarci. Persino di guardarci tutti in faccia, come se fossimo in una unica sala riunione, magari con qualche ritardo nella voce, qualche “fuorisincrono” alla Ghezzi, ma è pur sempre collaborative working e non Smartworking.

Remote Working

A integrazione di tutto quanto sopra (sommariamente a favore di sintesi) riportato in senso di lavoro condiviso, si affianca il concetto di “remote working”. Non che il concetto di lavoro da remoto non sia già compreso in tutti gli aspetti precedentemente trattati, dal cloud computing al collaborative working, ma esso aggiunge qualcosa a tutti.

Proviamo ad immaginare di essere costretti a rimanere a casa, da un giorno all’altro, senza preavviso, dunque senza possibilità di prepararci, ma, contemporaneamente, non possiamo smettere di lavorare. Insomma, immaginamo di essere improvvisamente costretti ad andare a lavorare senza andare al lavoro [forse vi ricorda qualcosa]. La domanda – la prima – a cui bisogna dare risposta è: “cosa posso e non posso fare, quali compiti posso continuare a svolgere fuori sede?”; la risposta a questa domanda da la misura dei limiti imposti alla mioa capacità di lavorare da remoto. Generalmete, se l’azienda per cui lavoro non si è attrezzata per tempo per permettere ai propri dipendenti di lavorare da remoto, la risposta alla domanda sarà: “posso comunque leggere rispondere alle e-mail, trattare la posta elettronica certificata”, al più, se sono amministrativo, “accedere alla banca ed effettuare movimentazioni bancarie.” Giusto! è già qualcosa, ma a chi faccio il bonifico se non conosco le fatture da saldare, le scadenze, le fatture da incassare, a chi telefonare o mandare la PEC per sollecitare i pagamenti? Questo è il problema. Fuori dal mio ufficio probabilmente sarò a mezzo regime. Posso garantire un minimo di continuità operativa, diciamo che posso sopravvivere all’assedio solo per pochi giorni. Purtroppo però, al tempo del Coronavirus l’assedio dura molto di più.

I Software di supporto

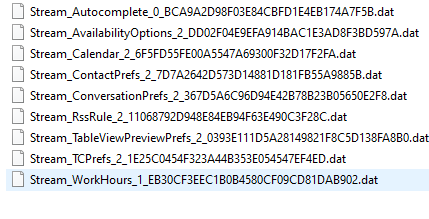

Poichè la maggior parte delle Aziende, specialmente piccole e micro, non si sono attrezzate per tempo a lavorare da remoto, men che meno le piccole Pubbliche Amministrazioni, a venirci incontro sono alcuni Software (programmi) di uso comune, abitualmente utilizzati per le cosiddette “connessioni da remoto”. Generalmente utilizzati da chi offre servizi di assistenza tecnico – sistemistica per accedere remotamente e “prendere il controllo” del desktop del cliente. Questi Software, di cui probabilmete il capostipite è il progetto “open source” VNC, sono accomunati da uno stesso meccanismo: abbiamo un pc A in ufficio e un pc B a casa, vogliamo controllare A a partire da B. Installo il programma su A, in ufficio, in modo che questo sia sempre attivo, memorizzo ID di connessione e password, mi reco a casa su B, avvio il medesimo programma (non necessariamente è richiesta installazione) inserisco il codice di A e la password e, magicamente, accedo al desktop del mio A.

Questi software sono perfetti per accedere direttamente al proprio PC e, di conseguenza, alla propria rete aziendale, al proprio Server, quindi a tutti i Dati e i programmi installati su A, ivi compresi quelli che, per funzionare hanno bisogno dei dati di un Server con cui A è collegato. Sono perfetti, ma hanno alcuni limiti, o difetti, se vogliamo essere pignoli.

- Tutti (o quasi) hanno una versione gratuita, ma nessuno è gratuito per uso professionale, e non fate i furbi. il vostro non è un caso di uso non professionale, prima o poi vi bloccano.

- La visualizzazione non è perfetta; al di là della disponibilità di banda lato A e lato B, se il PC A ha una risoluzione del display più “alta” rispetto a quanto B possa supportare, sperimenterete una visualizzazione piuttosto ridotta con icone piccolissime e scritte microscopiche. Non è un caso sporadico, poichè spesso in ufficio si ha un pc fisso con monitor grande, mentre ci si collega da casa con un notebook 15”.

- Per questioni di sicurezza la stanza in cui il PC A è sistemato dovrebbe essere chiusa: quando si lavora da remoto sul proprio desktop le nostre attività sono visibili da chiunque si trovi difeonte allo schermo del nostro PC, e noi o possiamo sapere se qalco sta gardado.

- Tanto A quanto B devono essere collegati ad Internet, meglio se con prestazioni di rete superiori a 10 Mbps.

- Il pc A deve necessariamente essere sempre acceso; anche se adesso alcune soluzioni iniziano, timidamente, ad inviare “magic packets” per avviare i PC da remoto, ma solo alcuni, e solo in taluni casi.

- Il PC A deve avviare automativamente il software di connessione remota all’avvio del PC (deve essere installato come servizio) perchè, in mancanza di presidio della postazione, se il software non avvia, da remoto non si avvia la sessione.

- Infine il PC deve avere SEMPRE lo stesso ID e la stessa password, pena l’impossibilità di collegarsi.

A titolo meramente esemplificativo, senza, cioè, pretendere di enumerarli tutti, e in disordine di importanza, ne elenco alcni, forse, tra i più tilizzati al momento:

- VNC : Giacchè l’ho citato, in quanto capostipite, ho il dovere di citarlo per primo. è un software multipiattaforma nel vero senso della parola, non c’è Sistema Operativo che non lo supporti. VNC ha dozzine di varianti: UltraVNC TightVNC, TigerVNC e, la versione qui citata, RealVNC. Più avanti pubblicherò dei tutorial sull’installazione e utilizzo.

- Teamviewer : probabilmente tra i software di connessione remota è il più conosciuto. Multipiattaforma anch’esso. La sua politica di licenza gratuita è limitata al solo uso personale, non aziendale. ma ha comunque un poriodo di prova anche per uso professionale.

- AnyDesk : Ottimo strumento, facile e intuitivo. Multipiattaforma, come gli altri da a disposizione una versione gratuita per uso non professionale.

- Iperius Remote :un Software giovane, italiano, per utenti Windows, sepur disponibile anche per piattaforme mobile. Gratuito, come gli altri, per un uso non professionale.

- Supremo :Multipiattaforma, gratuito nella versione non professional, semplice da utilizzare, economico per la versione a pagamento.

- logmeIn : Tante versioni di prova, nessuna versione gratutita. Log Me In non prevede un uso non professionale e. Concettalmente un po’ più complesso degli altri suoi competitor, è comunqe un ottimo prodotto.

- LiveCare: Similmente a logmein anche livecare richiede registrazione sul Cloud, e, successivamente, di associare i PC al proprio account. é un prodotto multipiattaforma, leggero e funzionale, personalizzabile a più livelli. Esso prevede anche la modalità Mlti-User, così da permettere ad una Organizzazione di assegnare uno o più Device ad uno, o più , utenti. Esiste la versione di prova, e non prevede n uso non professionale.

Le VPN

Un intero capitolo a parte meriterebbe di essere dedicato alle VPN, acronimo di Virtal Privat Network, ossia Local Area Network (LAN) virtuale. Rispetto a tutte le soluzioni software sopra indicate, la VPN offre maggiori garanzie di sicurezza nell’accesso dall’esterno alla propria rete aziendale.

C’è da sottolineare che le VPN esistono da molto tempo. Sono uno dei primi sistemi utilizzati per lavorare da remoto. Concretamente le VPN consentono di aprire un “tunnel” di comunicazione tra due punti raggiungibili su Internet. Il tunnel è un canale privato e criptato (più o meno) il cui compito è quello di proiettarci (ovunque noi siamo) nella nostra rete aziendale LAN. come se, a tutti gli effetti, fossimo in sede.

Questa soluzione è decisamente più sicura, ma non risponde all’esigenza espressa all’inizio: dover lavorare da remoto dall’oggi al domani. Infatti, tranne per alcuni casi, di cui LogMeIn Hamachi rappresenta un valido esempio, essa richiede delle configurazioni specifiche per la rete Aziendale, la configurazione degli accessi, l’apertura di porte adatte, e l’installazione di HW specifico. Inoltre non è assolutamente detto che, una volta avuto accesso alla rete aziendale, io sappia che cosa farmente. forse (e molto dipende da com’è strutturata la rete e gli accessi ad essa) ripeto forse riesco a vedere i Dati ospitati nel mio file-server, ma, non è assolutamente certo che riesca ad usare il mio programma di contabilità, il mio CRM aziendale, o qualsiasi programma che “lavori” in modalità client-server. A maggior ragione non potrò utilizzare quei programmi non client-server che “girano” solo nel mio computer.

In definitiva la VPN permette di “accedere” virtualmente alla nostra LAN aziendale di “vedere” il nostro Server da casa, ma cosa possiamo fare una volta entrati? Un programma Client-Server, come un gestionale o un software di produzione, funziona (talvolta anche lentamente) quando siamo in ufficio; quando siamo fuori rete la larghezza di banda è data dalla qualità di banda Internet di casa e la qualità di banda Internet dell’ufficio. Più precisamente dalla banda in download di casa e la banda in upload dell’ufficio. Non voglio farla troppo difficile: normalmente, oggi, le reti aziendali (LAN) viaggiano a 1000 Mbps (o gigabit) bilanciata (download – upload). Mentre una buona banda Internet, mediamente, offre 100 Mbps/ download e 30 Mbps Upload. È molto probabile che il programma che già in ufficio è lento, dalla VPN sia inservibile! Questo, sebbene possa sembrare un ostacolo insormontabile, può trovare risposte in connessioni desktop remoto, citrix o quant’altro ci dia la possibilità di lavorare su un pc interno all’Azienda.

Smart Working

Eccoci infine giunti allo Smart Working. Questo, oltre ad essere strettamente imparentato con il remote working riassume in sé le principali caratteristiche di tutti gli aspetti citati. È cloud computing, è collaborative working ed è, naturalmente, remote working. È un nuovo modo, agile, di lavorare senza consumare carburante. Un aspetto non trascurabile da tener presente quando si intraprende la strada dello smart working. Ma lo smart working è molto di più della semplice somma degli aspetti su citati, non è solo collegarsi al proprio PC in ufficio, non è solo lavorare in Cloud, non è solo collaborative working. Sopratutto se coniugato con un oculato uso del cloud Lo smart Working pò significare letteralmente trasferire il proprio ufficio in nuvola. allora sì che si ottiene ciò per cui vale la pena utilizzarlo.

Probabilmente uno schema grafico sarebbe più esplicativo, ma cerchiamo di usare l’immaginazione: il nostro Server viene virtualizzato. I nostri programmi spostati, da un luogo fisico, tipicamente il sottoscala in cui vengono relegati i Server, ad un neverland in giro per il Globo. Non importa dove siano, (se non per questioni di protezione Privacy e GDPR, a volte anche eccessivamente burocratiche), importa solo che siano sempre raggiungibili, dovunque ci troviamo. Questo aspetto dello Smart Working dovrebbe far riflettere molto sull’esigenza di tenere “in casa” pezzi di ferro”, a volte anche molto ingombranti, dei quali doversi prendere cura, molta cura. Da nutrire a suon di corrente elettrica, da proteggere da agenti atmosferici di vario tipo (caldo – freddo, alluvioni, terremoti ecc.). Ecco che lo “Smart Working” si traduce da lavoro agile in lavoro Intelligente. Intelligente perchè permette ai notri agenti, in giro a procacciare clienti, di avere quotazioni, ordini e contratti in tempo reale, intelligente perchè permette a chi oggi non può o non vuole prendere la macchina, di collegarsi da casa e svolgere i propri compiti esattamente come se fosse in ufficio. Intelligente perchè, a fronte di un investimento (spesso mensile detraibile e comunque abbastanza leggero), riduce, di molto, i costi di manutenzione Hardware. Niente gruppo di continuità che fischia ininterrottamente, niente corrente che salta per sovraccarico di tensione, nente alimentatore che si brucia, niente scheda di rete che perde impostazioni, sale dedicate, climatizzatori e, tra tutti il leader, il disco che si rompe.

Certo non è vero che, messo in cloud il Server, non c’è più nulla a cui dover pensare, bisogna continuare ad occuparsi della propria rete interna, curarsi dei router, degli switch, dei firewall, metter in sicurezza la rete WiFi, in generale proteggere qualunque comunicazione da e verso il mondo esterno, anche più di prima, visto che la maggior parte delle comunicazioni escono dall’ufficio, ma i vantaggi sono comunque superiori. Anche se, bisogna ammetterlo, alcuni maggiori accorgimenti vanno presi:

- Scegliere consapevolmente e meticolosamente il “provider” cui dare la propria fiducia, i propri dati e i propri soldi.

- Evitare specchietti per le allodole. I Server ben custoditi hanno il loro costo. Rivolgetevi a chi lo fa di professione e da più tempo.

- Mettere in sicurezza gli accessi al Server: Creare ove possibile VPN di protezone.

- Imporre policy di cambio password fequente e certo.

Nella speranza che questo breve articolo serva anche ad una sola persona per prendere le giuste decisioni in periodo di COVID-19, e nell’augurio che questo periodo, per quanto brutto, possa contribuire a modificare, migliorandolo, il nostro atteggiamento verso il nostro ambiente.

Mi piace:

Mi piace Caricamento...

Devi effettuare l'accesso per postare un commento.